Viele Leute haben mich gefragt, ob es möglich ist, ein Handy ausspionieren, ohne Spionage-App auf dem Zieltelefon zu installieren. Ist es möglich, ein Handy zu überwachen, ohne auch nur die Handynummer zu kennen? Ich werde diese Frage hier im Detail beantworten. Zusätzlich werde ich alle Möglichkeiten beschreiben, mit denen die Handy anderer überwacht werden können, mit einem besonderen Schwerpunkt auf Methoden, die für den Durchschnittsnutzer geeignet sind.

Die knappe Antwort

Können wir ein Handy überwachen, ohne Software installieren zu müssen?

Die Antwort lautet ja und es gibt viele Beispiele, um das zu belegen. Du hast bestimmt schon einmal Nachrichten darüber gesehen, dass das Handy eines Promis gehackt wurde, private Bilder und Chat-Nachrichten veröffentlicht wurden, oder sogar dass die Handy der ehemaligen Bundeskanzlerin Deutschlands, Angela Merkel, und zahlreicher weiterer Würdenträger von US-Sicherheitsdiensten usw. abgehört wurden. Regierungsgeheimdienste können mit den Herstellern von Mobiltelefonsystemen zusammenarbeiten, um in das Zielgerät über eine Hintertür einzudringen, die entweder bewusst oder unabsichtlich im System verblieb, während professionelle Hacker selbst Schwachstellen im System finden und mit anderen Maßnahmen kombinieren, um in das Zieltelefon einzubrechen.

Wie sieht es mit gewöhnlichen Leuten aus? Leider trifft das nicht auf den Durchschnittsnutzer zu, weil wir nicht ausreichend Ressourcen und die dazugehörige Technologie besitzen, um so vorzugehen. Glücklicherweise gibt es immer noch einfache Wege, um das Handy von jemandem auszuspionieren.

Falls eine Webseite behauptet, dass du ein Zieltelefon abhören kannst, ohne Software zu installieren oder überhaupt Zugriff zum Zieltelefon zu haben, handelt es sich zweifellos um einen fast hundertprozentigen Schwindel. Für das iPhone ist es allerdings machbar, das Handy zu überwachen, ohne Software zu installieren, was ich später genauer erläutern werde.

Wie kann ich die Überwachung eines Handys erreichen, wenn ich kein professioneller Hacker bin?

Spionage-App – Der leichte Weg, das Handy von jemandem ohne deren Kenntnis zu überwachen

Wenn du dieser Webseite folgst, wirst du wissen, dass ich mir vertieft Anwendungen für Mobiltelefonspionage anschaue – Berichte zu den beliebtesten Programmen, Erklärungen, wie man sie benutzt… und fortwährende Tests.

Das kann alles legitim erfolgen. Ich bewerbe keine illegale Verwendung von Ausspähprodukten.

Wenn du das handy von jemandem ausspionieren kannst, hast du praktisch Zugriff auf alles darauf Befindliche – es ist das Tor zur Überwachung von Konten in sozialen Medien, Passwörtern, Messenger-Anwendungen und mehr.

In den meisten Fällen besteht der Sinn eines Handy-Hacks darin, dass die Zielperson nichts mitbekommt, während du trotzdem zu so viel Daten wie möglich Zugang erhältst – richtig? Handy Spionage-app ist definitiv der leichteste und erschwinglichste Weg, das zu tun… und du musst nicht mal technikaffin sein.

Die zwei besten Spionage-Apps unter den beliebten heutzutage sind mSpy und uMobix – beides zuverlässige Produkte, die ich getestet habe und tatsächlich benutze. Bei mSpy kannst du mit meinem exklusiven Rabatt 50% des normalen Preises sparen.

Beide können vollständig im Tarnmodus verwendet werden und sind beinahe unmöglich aufzuspüren. Niemand wird wissen, dass ihr Mobilgerät gehackt wurde.

Unsere am meisten empfohlenen Spionage-Apps:

mSpy

Wenn du schon mal versucht hast, etwas über Spionage-App zu erfahren, musst du den Begriff mSpy bereits gehört haben. mSpy ist eine mächtig leistungsstarke Handy-Spionage-App, die über so ziemlich jeden Bereich der Online-Tätigkeiten deines Kindes berichten kann.

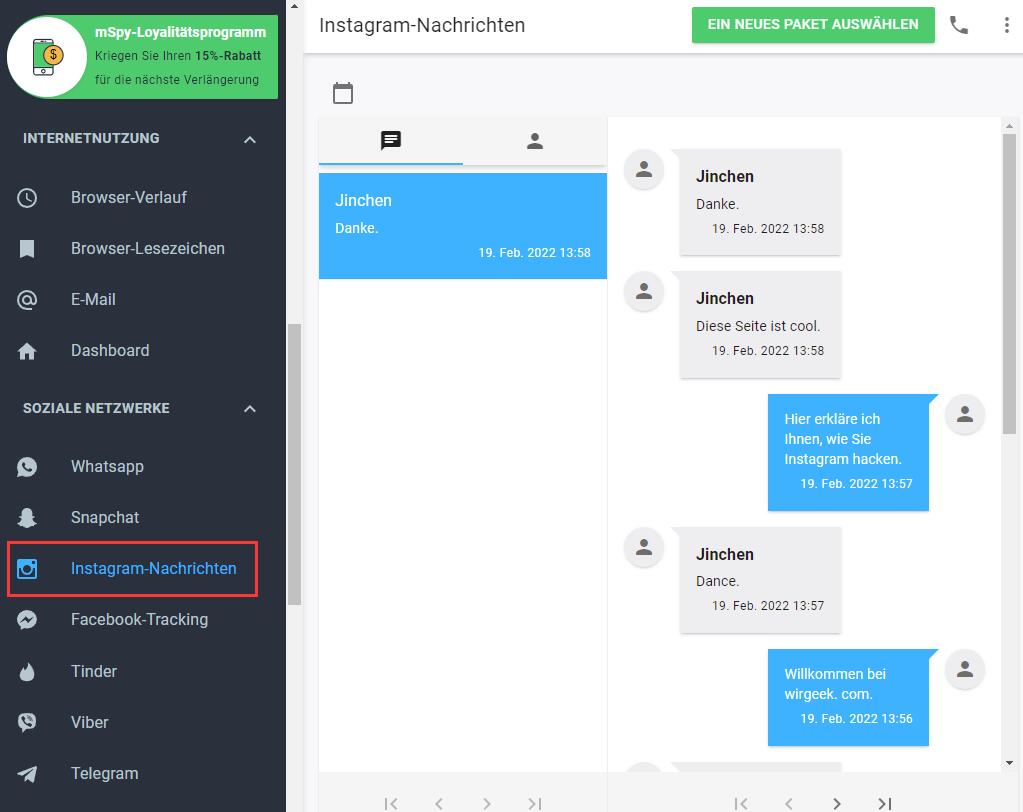

Musst du beispielsweise Anrufe überwachen? Kein Problem. Suchst du nach einer Kontrolle von Textnachrichten? Das ist ebenfalls enthalten (du kannst sogar gelöschte Texte ansehen). Und die mSpy Android-App kann Konversationen auf allen Spitzenkommunikationsanwendungen aufzeichnen: WhatsApp, Snapchat, Instagram, Facebook, iMessages, Skype, Telegram, Viber und viele mehr. Das Wichtige ist, dass du nicht das Zieltelefon rooten brauchst.

Du bist in der Lage, den Browser-Verlauf deines Kindes zu überwachen, ihre Lesezeichen anzusehen und die WLAN, mit denen sie online gegangen sind. Die Android-App kann Webseitenzugriffe kategorisiert blockieren und das Einrichten von Alarmen zu Schlüsselwörtern hilft dir herauszufinden, ob sie auf unangemessene Inhalte zugreifen.

Der Anwendungsverwalter von mSpy hält dich auf dem Laufenden über alles, was du installiert hast. Auf Android kannst du auch unangebrachte Anwendungen sperren oder Bildschirmaufzeichnungen und Keylogger dazu verwenden, genau zu sehen, was deine Kinder treiben.

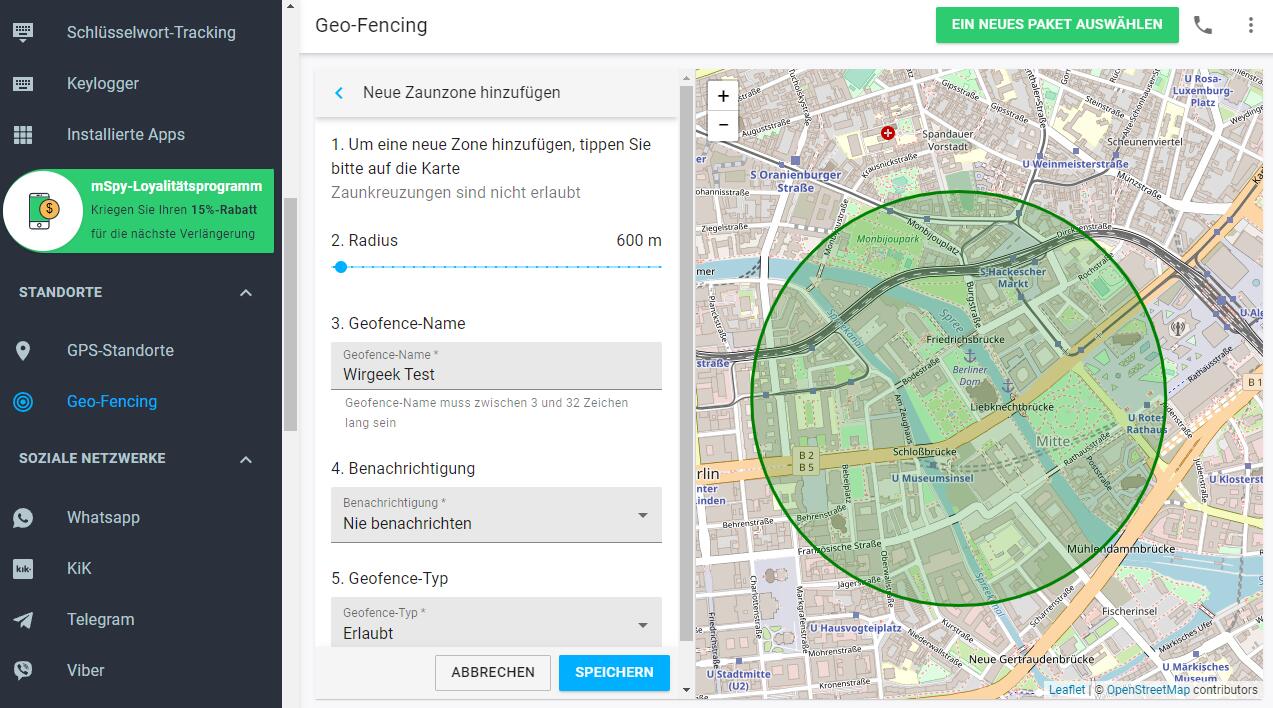

Standortsfunktionen, die exklusiv auf Android sind, beinhalten die Möglichkeit, dein Gerät auf einer Karte zu markieren. Die Unterstützung von Geofencing ermöglicht dir, Schlüsselbereiche im Leben deines Kindes festzulegen (daheim, Schule, Haus von Oma) und alarmiert zu werden, wenn sie ankommen oder das Gebiet verlassen.

Und die Liste der Features geht weiter mit Möglichkeiten, den E-Mail-Ein- und Ausgang zu überwachen, die Kontakte deiner Kinder zu verfolgen, ihren Kalender zu betrachten, die Bilder anzuschauen, die sie verschicken und enthalten, ihre Notizen zu lesen und mehr.

- Es ist keine physische Installation erforderlich auf dem Handy deines Opfers.

- Es erlaubt dir, aus der Ferne von einem anderen Gerät auszuspionieren.

- Es ist vollkommen unsichtbar auf dem Zielgerät.

- Es ist leicht zu verbinden und der Dienst bietet Unterstützung rund um die Uhr in mehreren Sprachen, um mit Installationsbedenken zu helfen.

- Es erfordert kein Rooten oder Jailbreak des Handys.

- Es kostet eine gewisse Summe.

- Es erfordert kurzzeitigen Zugriff auf das Handy des Opfers.

TESTE mSpy SELBST

Teste mSpy kostenlos über die GRATIS Demo-Version: KLICKE HIER, um es auszuprobieren!

uMobix

Als Neuling unter den Spionage-Apps ist uMobix eifrig, sich gegenüber seiner Zielgruppe zu beweisen. Und das hat es auch getan. Mit uMobix hast du alles, was du brauchst, um sicherzustellen, dass deine Kinder eine abgeriegelte und sorgenfreie Internetumgebung erleben können. Und weil es eigentlich für die legale Verwendung gedacht ist, kannst du die Vorteile von uMobix auskosten, solange du damit nur herzensgute Interessen für dein Kind vertrittst.

Funktionen

Eine Spionage-App mit einem Haufen nutzloser Features bringt dir nichts. Du brauchst zahlreiche Funktionen, um tatsächlich zu wissen, was in diversen Anwendungen des Zieltelefons vor sich geht.

Es ist nicht einmal erwähnenswert, dass uMobix die grundlegenden Funktionen wie Anrufe, Kontakte, Bilder, Videos, Keylogger, Webbrowser, Textnachrichten, Standorte und so weiter bietet. Aber das ist nicht alles.

Die fortschrittliche Funktionalität schließt Geofencing, Anrufaufzeichnung, Verfolgung von Schlüsselwörtern und sozialen Medien, Bildschirm- und Kameraaufnahmen aus der Ferne und das Sperren von Webseiten mit ein.

Die Geofencing-Funktion erlaubt dir, eine virtuelle Umzäunung einzurichten, die bei Überschreitung eine Benachrichtigung auslöst über das Verlassen oder Betreten des Ortes.

Die Webseitensperre wird dir helfen, Einschränkungen bei der Verwendung von Webseiten, die für Erwachsene oder unnötig sind, festzulegen.

Neben diesen Grundfunktionen erhältst du auch andere Features, die man kaum bei irgendeiner Standard-Spionage-App findet.

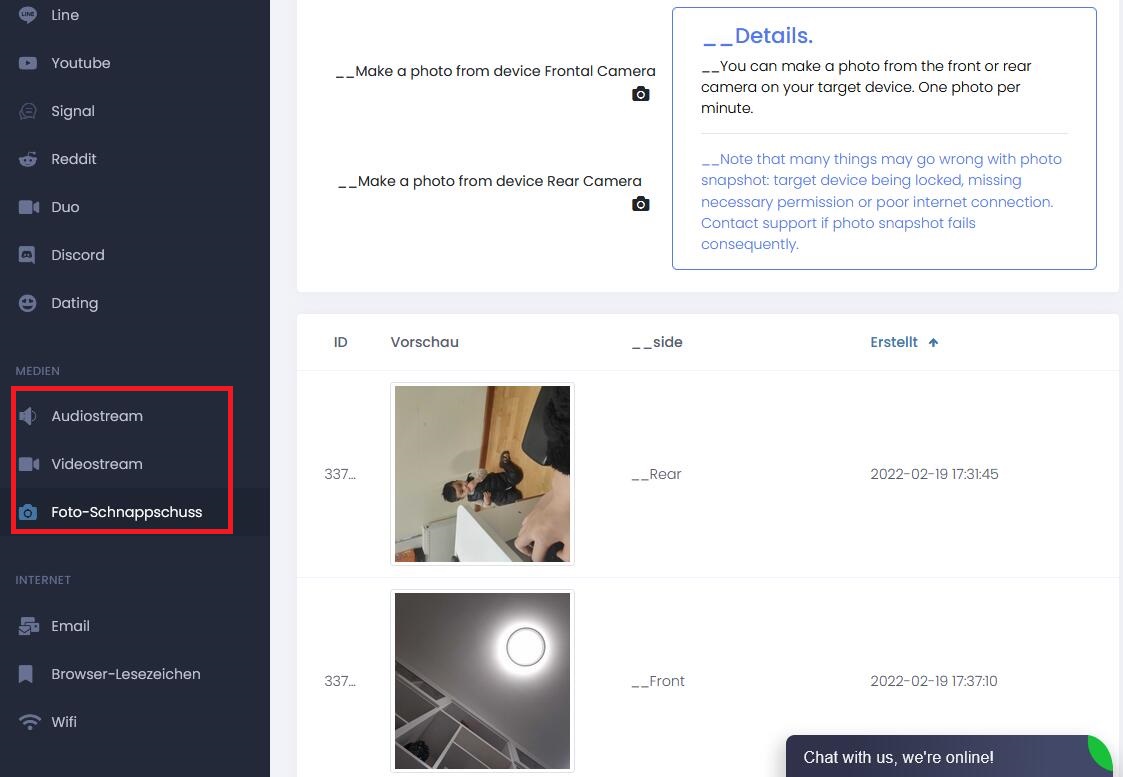

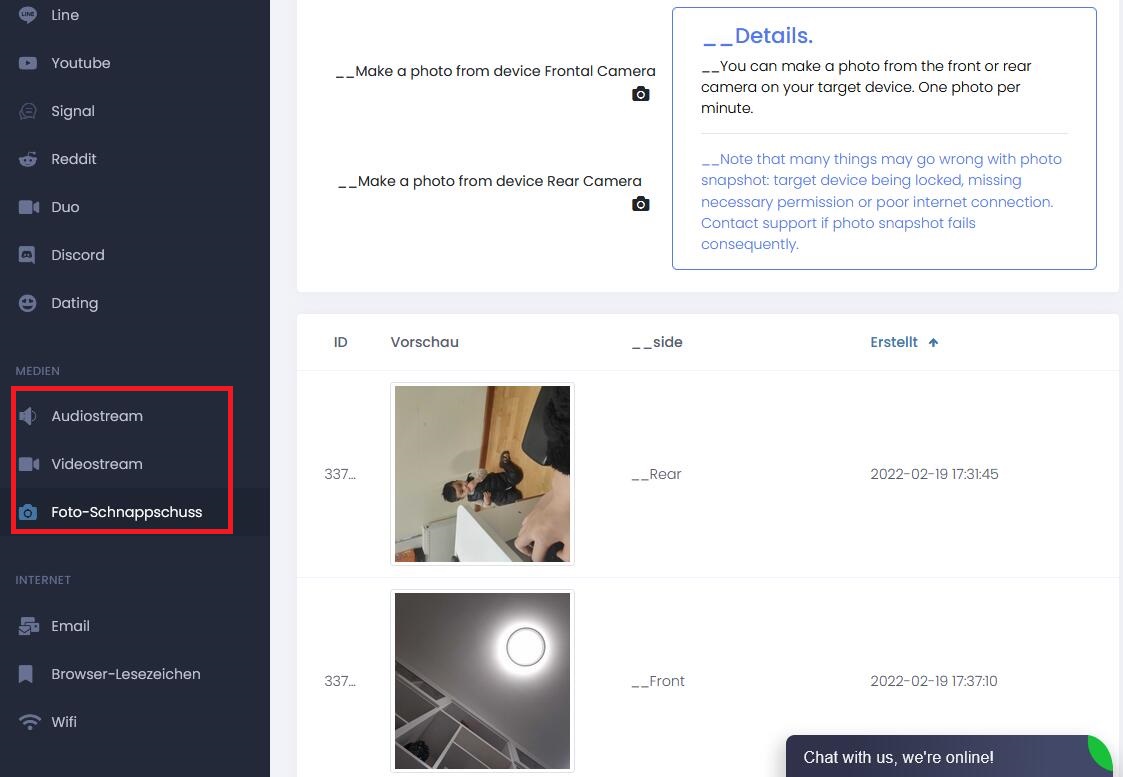

Audiostream

Mit uMobix kannst du auf das Mikrofon des Zielgeräts aus der Ferne zugreifen und die Umgebungsgeräusche belauschen. Das wird dir bei der Sicherstellung deiner Kinder oder beim Ertappen eines fremdgehenden Lebensabschnittsgefährten behilflich sein, ohne dass sie es wissen. Aber denke daran, dass diese Funktion nur funktioniert, wenn sich das Handy im aktivierten Zustand befindet und mit dem Internet zur gleichen Zeit verbunden ist. Ferner ist die Sprachqualität nicht sonderlich gut, aber sie ist verständlich.

Videostream und Foto-Schnappschüss

Dies sind sehr hilfreiche Funktionen, da sie dir helfen können, ohne deren Kenntnis die momentane Lokalität deiner Geliebten identifizieren zu können und zu wissen, was sie machen. Du kannst davon ausgehen, dass deine Kinder auf diese Art sicher sind. Allerdings muss das Zieltelefon mit dem Internet verbunden sein und sollte wach sein (Aktivmodus), damit diese Funktion arbeitet.

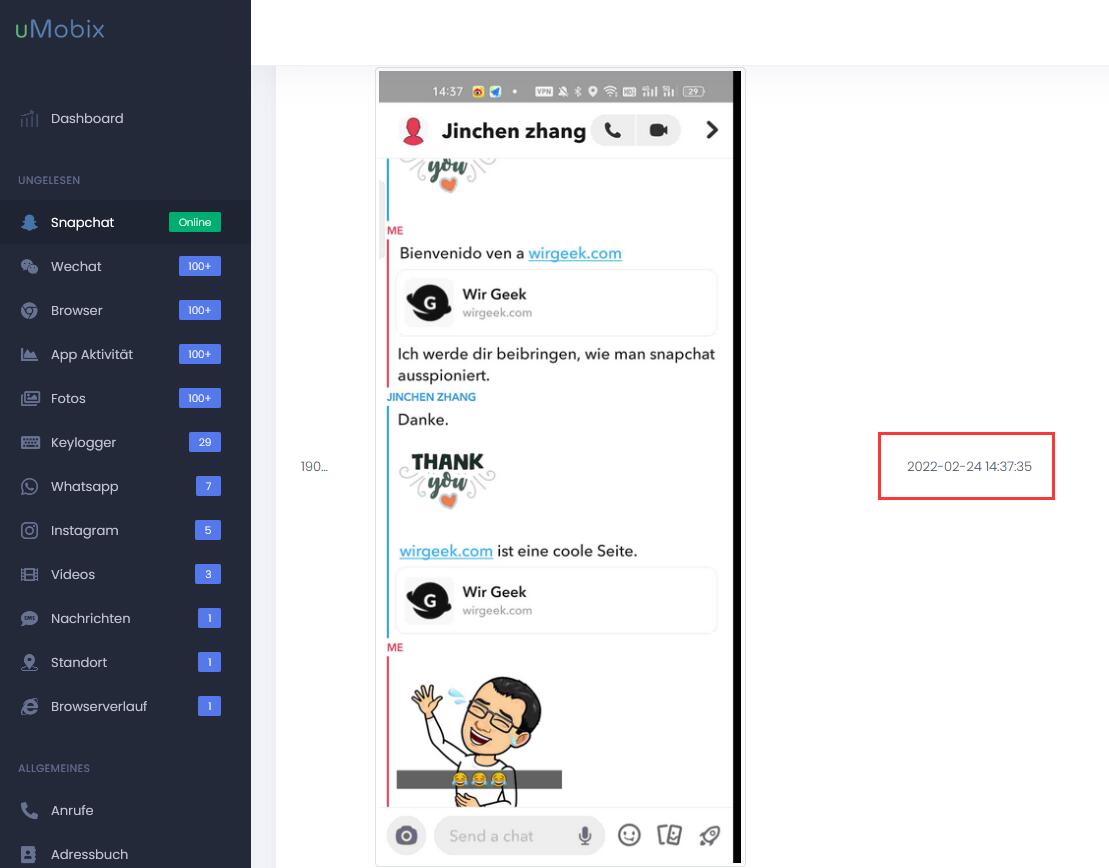

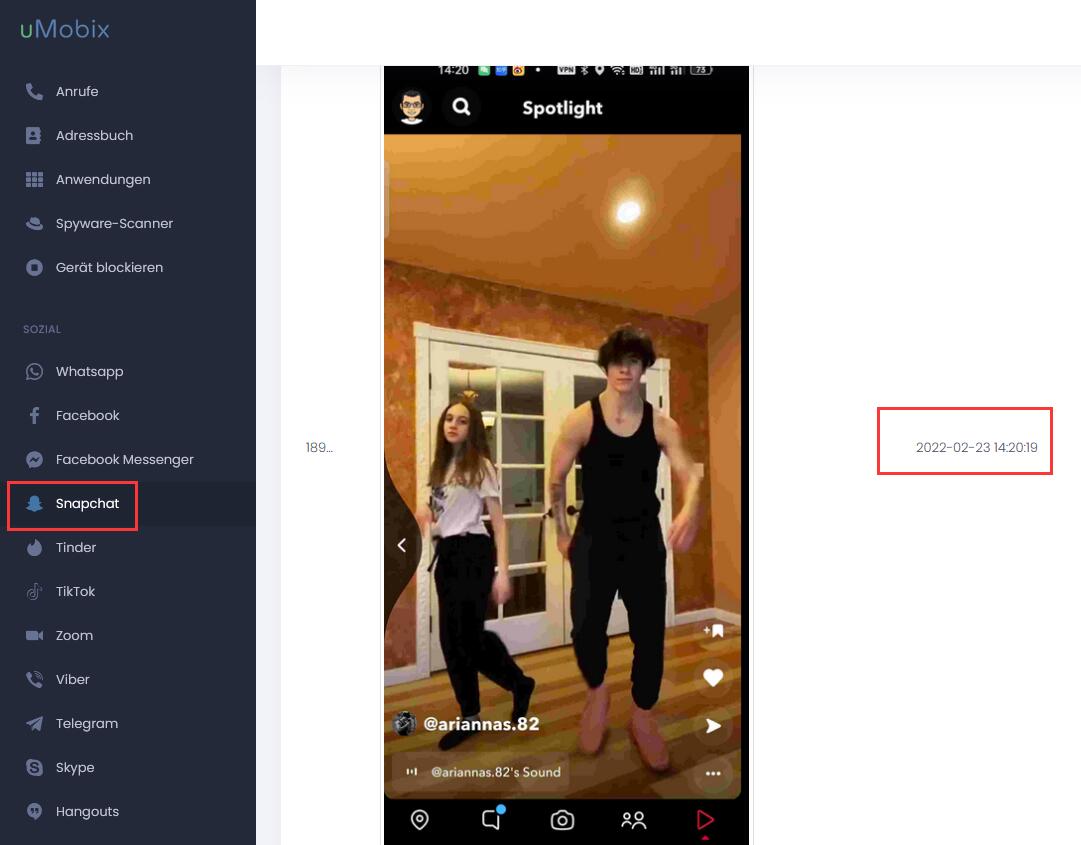

Verfolgung sozialer Medien (ohne Rooten des Handys)

Anwendungen wie WhatsApp, Instagram, Snapchat und Messenger können mit den Verfolgungsmöglichkeiten für soziale Medien von uMobix überwacht werden, ohne das Zieltelefon zu rooten. Die Weise, wie uMobix das anstellt, ist interessant. Im Gegensatz zu mSpy, das bloß Textnachrichten aus Chats in Instant Messengern sammelt, verwendet uMobix seine Bildschirmaufnahmefunktion, um Screenshots der Chat-Oberfläche zu machen. So kannst du die Bildinformation zusätzlich zu den Textinformationen aus dem Chat sehen.

Du wirst alle Screenshots erhalten, während dein Partner durch Facebook scrollt, sich auf Instagram unterhält, Snaps über Snapchat verschickt und so weiter.

Und das Beste an dieser Funktion ist, dass der Endbenutzer, d.h. Lebensabschnittsgefährte oder Teenager, keinen blassen Schimmer von solchen Aufnahmen hat.

Die sozialen Anwendungen, welche du auf der linken Seite des Portals sehen kannst, sind diejenigen, die von uMobix unterstützt werden, wie Facebook, WhatsApp, Snapchat, Facebook Messenger, Tinder, Instagram, Telegram und so weiter.

Um die Aktivitäten von jemandem zu überprüfen, musst du auf die entsprechende Anwendung klicken.

Die allgemeine Funktionsweise für soziale Apps bleibt die gleiche. Alle Echtzeitbildschirmaufnahmen werden erstellt und im jeweiligen Bereich der Anwendung angezeigt, unabhängig davon, was die Person innerhalb der Anwendung macht.

Wenn du Textnachrichten der Gesprächsverläufe sehen willst. kannst du sie in der Keylogger-Möglichkeit überprüfen, aber von dort aus kannst du nur die verschickten Nachrichten sehen und nicht die empfangenen.

TESTE uMobix SELBST

Probiere uMobix kostenlos mit seiner GRATIS-Demo: Zum Ausprobieren hier klicken!

Weitere Informationen finden Sie auf der offiziellen Website von uMobix

Exklusiver Gutscheincode: GIFT25OFF

uMobix vs. mSpy

mSpy ist die derzeit beliebteste Spionage-App der Welt. Sie ist eine der besten Spionage-Apps, weil sie viele Funktionen ohne Jailbreak oder Rooten des Zielgeräts anbietet. Tatsächlich war mSpy über viele Jahre hinweg meine Lieblings-Spionage-App. Aber um ganz ehrlich zu sein, ist mSpy zurückgefallen.

uMobix besitzt alle Funktionen von mSpy und fügt drei Funktionen des Audio-Streams, Video-Streams und der Foto-Schnappschüsse hinzu, welche sehr nützlich für uns sind, um das Umfeld um unsere Kinder herum zu verstehen.

Die Leistung von uMobix ist besser als die von mSpy. Jedes Feature von uMobix Pro funktionierte, wie es sollte.

Mein Gesamteindruck von mSpy war ziemlich gut, aber manche Funktionen der Anwendung haben mich gewiss enttäuscht.

Fangen wir zuerst mit der Foto- und Video-Funktion an. Meinen Tests zufolge wurden nur ein paar Bilder und Videos auf das Portal der Anwendung hochgeladen. Du wirst alle neuen Bilder sehen können, die auf dem Handy deines Partners nach der Installation von mSpy abgespeichert wurden. Was die alten angeht, sind nur wenige von ihnen zur Kontrolle verfügbar.

Die Bildschirmaufzeichnungsfunktion von mSpy sollte dir Screenshots von mehreren Anwendungen der sozialen Medien und Instant Messengern anzeigen. Aber leider konnte ich nur die Ergebnisse aus dem WhatsApp-Bereich anschauen und von keiner anderen App.

Das schränkt jedoch nicht die Überwachung von Instant Messenger-Anwendungen ein. In der Option Soziale Netzwerke kannst du trotzdem die Textinformationen aller Chats einsehen, nur nicht die Bilddaten, die im jeweiligen Chat auftauchen.

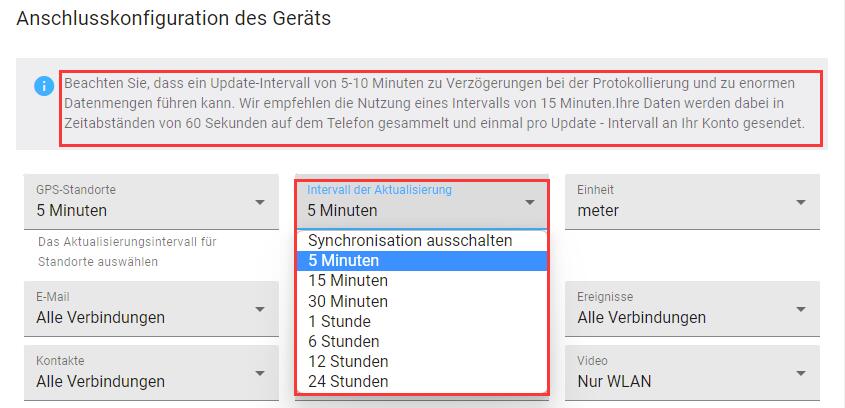

Es gibt buchstäblich keine App auf dem Markt, die mit der Datensynchronisationsgeschwindigkeit von uMobix mithalten kann. Um es in Zahlen auszudrücken, die Aktualisierung erfolgt innerhalb von 5 – 10 Sekunden.

Nun für die Langsamen unter uns, du wirst die Zielperson in Echtzeit aus der Ferne nachverfolgen. Und wenn du Aktivität bemerkst, die schnelles Eingreifen erfordert, dann wirst du imstande sein, das zu tun. Alles dank der flinken Synchronisation von uMobix.

Die Datensynchronisationsrate von mSpy ist ein wenig lausig. Du wirst neue Daten alle 5 – 10 Minuten erscheinen sehen.

Also wenn du jemand bist, der ungeduldig ist, dann wird dir mSpy mehr Kopfschmerzen bereiten als irgendeine Hilfe sein.

Es ist nicht einmal umstritten, dass die Leistungsfähigkeit von uMobix besser als die von mSpy ist. Jede Funktion von uMobix funktionierte so, wie sie sollte. Folglich ist uMobix der Sieger. Aber das hatte seinen Preis.

uMobix hat einen größeren Funktionsumfang und schnellere Datensynchronisation, was aber unweigerlich zu einer erhöhten Last für die Leistung des Zielgeräts führt. Zum Beispiel nimmt das ständige Aufnehmen von Screenshots bei Instant Messengern mehr Handy-Ressourcen in Anspruch; die Übertragung der ganzen Chat-Aufnahmen sowie aller Bilder und Videos des Handys zum uMobix-Server (nur über WLAN) wird mehr Übertragungsressourcen wie Bandbreite veranschlagen und mehr Leistung fressen. Obwohl die heutigen Handy-Akkus mehr Kapazität haben und stärkere Prozessoren, ist der Verbrauch der Telefonressourcen in bestimmten Fällen keinesfalls vernachlässigbar (z.B. wenn das Handy zurzeit schon viele Programme ausführt). Ganz zu schweigen davon, dass viele Leute immer noch ältere handys verwenden.

Mein Rat:

Vor dem Entschluss musst du dir deiner Bedürfnisse bewusst werden. Sind dir die Bilderinformationen in Instant Messenger-Anwendungen wichtig? Zählt die zeitige Verfolgung von Informationen für dich mehr, als fünf Minuten zu warten? Benötigst du alle Bilder und Videos vom Zieltelefon? Brauchst du die Funktionen von Audio-Streams, Video-Streams und Bilder-Schnappschüssen, um die Umgebung deines Kindes auszuspähen? Lautet die Antwort ja, dann wäre uMobix die richtige Wahl für dich.

TESTE uMobix SELBST

Teste uMobix kostenlos über die GRATIS Demo-Version: KLICKE HIER, um es auszuprobieren!

<<Bestelle jetzt und erhalte 25% Rabatt!>>

Exklusiver Gutscheincode: GIFT25OFF

Ansonsten ist mSpy die bessere Entscheidung für dich. Obwohl mSpy weniger Features als uMobix unterstützt, kann es immer noch die Bedürfnisse der meisten Leute abdecken, ohne einen großen Einfluss auf die Leistung des Zieltelefons zu haben. Der Vorteil ist, dass es einen besseren Kompromiss zwischen Funktionalität und Verwendung von Ressourcen auf dem Zieltelefon bietet.

TESTE mSpy SELBST

Teste mSpy kostenlos über die GRATIS Demo-Version: KLICKE HIER, um es auszuprobieren!

Falls du Anrufe aufzeichnen musst, wäre KidsGuard Pro die richtige Auswahlmöglichkeit. Es ist eine Überwachungs-Software, welche von ClevGuard entwickelt wurde und mächtige Funktionen hat, die das Fehlen anderer Spionagefunktionalität kompensieren, insbesondere wenn es um Anrufaufzeichnung geht. Aber denke bitte daran, dass weniger Funktionen besser sind bezüglich des Stillen deiner Bedürfnisse, die Auswirkung auf die Leistung des Zieltelefons zu verringern und so die Wahrscheinlichkeit zu reduzieren, dass Kinder herausfinden, dass das Handy ungewöhnlich ist.

Triff deine Wahl!

Wie das ausspionieren eines Handys mit einer Spionage-App funktioniert

Es gibt im Grunde zwei Methoden, wie Spionage-Software abhängig vom Typ des Zielgeräts operiert.

Vollversion-Handy-App

Das ist Software, die du herunterlädst und unmittelbar auf dem zu hackenden Gerät installierst – das Ziel. Du benötigst physischen Zugang zum Handy, zumindest für ein paar Minuten.

Sobald die Spionage-App installiert wurde, sammelt sie Daten vom Zielgerät und lädt sie zu einem Online-Kontrollbereich hoch. Du kannst dich online (von überall) anmelden und die gesamten gesammelten Informationen und Aktivitäten des Handys einsehen.

Diese Vollversion arbeitet auf Android und Apple iPhone und Tablet-Geräten. Sobald die Software installiert wurde, ist kein weiterer Zugang mehr notwendig und du kannst alle Daten aus der Ferne ansehen. Sie sind wirklich die beste Variante, ein Handy zu überwachen, ohne ein Experte zu sein. Meine obige Einführung zu mSpy, uMobix und KidsGuard Pro basieren auf den Vollversionsanwendungen.

Version ohne Jailbreak

Dies ist eine relativ neue Spionagemethode und nur für Apple-Geräte wie das iPhone verfügbar. Keine Software wird auf dem Handy installiert, in das du dich hacken möchtest – und daher gibt es keine Voraussetzung für einen Jailbreak bei einem Apple-Mobilgerät.

Diese Version funktioniert durch die Überwachung von Backups, die das Handy über iCloud macht – das kostenlose Sicherungsprogramm von Apple für das iPhone, usw. Es gibt keine Echtzeitdaten, weil es auf die Aktualisierungen von Backups baut. Es gibt ebenfalls weniger Überwachungsfunktionen verglichen mit den Vollversionsprogrammen – aber es ist immer noch ein mächtiges Ausspähwerkzeug.

Zwei Dinge ermöglichen das Nachverfolgen vom Zielgerät. Einerseits sind das die iCloud Nutzerdaten des iOS-Geräts und zum anderen sollte der iCloud Backup auf dem Zielgerät aktiviert sein. Auf diese Weise kannst du ein iPhone ohne Installation einer Anwendung oder Software verfolgen mittels dieser Apps. (Weitere Informationen auf der mspy-Website.)

Wenn 2FA aktiviert ist und eine Spionage-App versucht, auf das iCloud-Konto des iOS-Zielgeräts zuzugreifen, wird ein Verifizierungscode an das Ziel-iPhone geschickt. Sobald du mSpy mit dem Verifizierungscode versorgst, wirst du Zugang zum iCloud-Konto des iOS-Ziels erlangen.

Wenn die Einrichtung abgeschlossen ist, wirst du in der Lage sein, die Datenaktualisierung auf dem mSpy-Portal zu beobachten, das du auch aus der Ferne überprüfen kannst.

Viele der iPhone-Aktivitäten können auf der Übersicht betrachtet werden. Gerätetyp des überwachten Geräts, zuletzt gewählte Nummern, neue Nachrichten, zuletzt bekannter Standort und Telefonaktivitäten von verschiedenen Bereichen wie Anrufen, WhatsApp, Fotos, Videos, etc. sind in der Übersicht unmittelbar erreichbar.

Falls der Benutzer mehr Überwachungsfunktionalität für iOS will, dann ist es notwendig, dass das Zielgerät einen Jailbreak hat. Aber es gibt einige Risiken, die mit iPhone mit Jailbreak einhergehen. Um nicht tiefer an dieser Stelle einzusteigen, falls du nicht technologiebewandert bist, ist es besser, bei deinem gewöhnlichen iPhone zu bleiben und Spionage-Apps zu verwenden, die für die Überwachung von iPhones ohne Jailbreak sind.

Wie man ein Handy hackt, ohne es anzufassen – ohne physischen Zugang?

Kannst du das Handy von jemand anderem aus der Ferne hacken – ohne das Zielgerät zu berühren? Falls du Spionage-Software verwendest, ist die Antwort wahrscheinlich nein. Für die Software-Vollversionen benötigst du Zugriff, um das Programm physisch auf das Zielmobiltelefon oder -gerät zu installieren.

Anschließend kann die Überwachung und Kontrolle aus der Ferne erledigt werden durch das Online-Bedienzentrum. Es ist wichtig zu bemerken, dass obwohl du alle Berichte entfernt ansehen kannst – das ist keine Ferninstallation!

Manche Webseiten behaupten, dass du Spionage-Software aus der Ferne installieren kannst – ohne physischen Zugang zum Zielgerät zu haben. Das ist sicherlich NICHT wahr – Vorsicht.

Zuerst musst du die Apple ID und das Passwort des Benutzers haben – und zweitens muss das Handy bereits darauf eingestellt sein, Sicherungen auf iCloud durchzuführen. Falls das nicht der Fall ist, dann musst du Zugriff zum Handy erlangen, um das Ausführen der Sicherungen anfangs einzurichten.

Dies führt uns zum nächsten Abschnitt, in dem ich einige andere Möglichkeiten betrachte, mit denen man das Handy von jemand hacken kann, ohne es zu besitzen.

Aber werde nicht allzu aufgeregt – diese Methoden sind nicht wirklich verfügbar für die meisten Leute und sind wahrscheinlich sehr teuer und illegal. Aber wir werden sie uns anschauen zum Spaß!

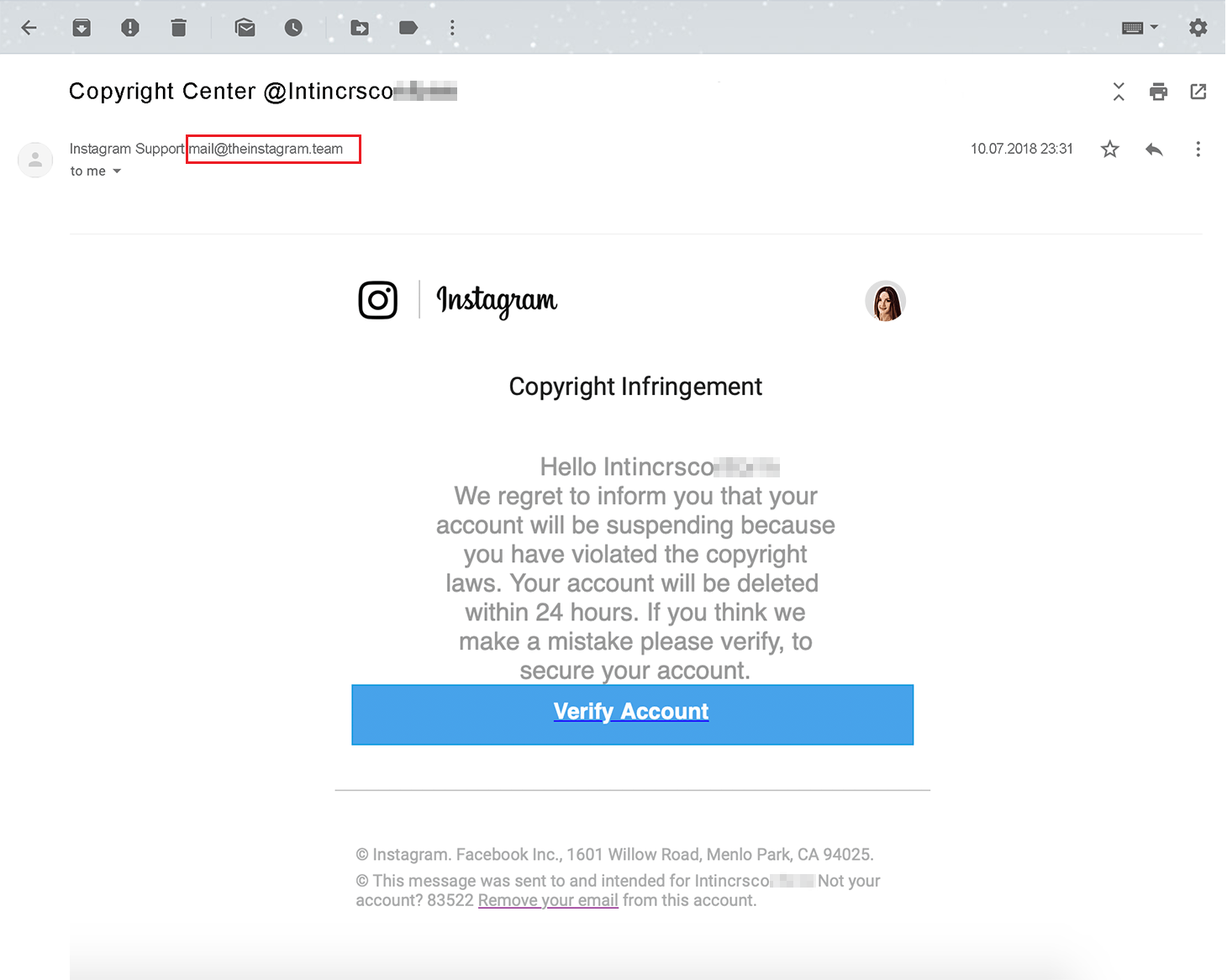

Bösartiger Link (Phishing)

Viele mögen diese Technik mit Social Engineering verwechseln. Dabei geht es darum, ein Handy anzugreifen, indem der Nutzer manipuliert wird, um einem bösartigen Link zu folgen.

Per SMS oder E-Mail kann ein Angreifer das Ziel dazu ermutigen, einen entwickelten Link zu besuchen, der versehentlich notwendige Informationen liefert oder Spionage-Apps direkt installiert.

Spionage-Apps können auf dem Handy installiert werden und ermöglichen die Überwachung des Geräts auf diese Weise aus der Ferne oder alternativ können Seiten von sozialen Netzwerken gefälscht werden, um an sensible Informationen wie Anmeldedaten über den Prozess namens Phishing heranzukommen.

Erlaube mir, etwas mehr ins Detail darüber zu gehen, wie das funktioniert.

Zunächst erstellst du eine E-Mail-Adresse, die so aussieht, als würde der Absender Apple, Google oder andere soziale Netzwerke wie Facebook oder Instagram sein.

Dann erstellst du eine E-Mail, die denen, die man normalerweise von solchen Diensten erhält, sehr ähnlich, wenn nicht identisch ist, um den Nutzer dazu zu veranlassen, ihre Anmeldeinformationen zu aktualisieren. Normalerweise beinhaltet dies die Änderung des Passworts.

Wird dann auf den Link geklickt, der direkt zu der Seite führt, auf der die Anmeldedaten verändert werden können, werden die Daten eingegeben, um auf das Konto zuzugreifen und schon hast du sie.

Diese Seite sammelt die darauf eingegebenen Daten und du hast dann darauf Zugriff. Sobald du die Anmeldedaten eingesammelt hast, kannst du auf die iCloud oder das Google-Konto des Opfers zugreifen und das Handy lefon ausspionieren, ohne dazu Software installieren zu müssen.

Das ist wahrscheinlich die bekannteste Methode, um Facebook-Nachrichten hacken, ohne das Handy bei der Hand zu haben oder wie du das Passwort eines Instagram-Kontos herausfinden kannst.

Aber kann ich wirklich ganz ehrlich sein?

Diese Technik funktioniert, erfordert aber ein hohes Maß an Können. Als ob das nicht schon genug der Herausforderung wäre, haben Android und Apple den Phishing-Webseiten und -E-Mails, die täglich verschickt werden, den Krieg erklärt.

Erlaube mir, dir ein Beispiel zu nennen. Gmail, iCloud und andere E-Mail-Dienste haben jetzt ein System, das E-Mail-Adressen identifiziert, die möglicherweise mit Phishing-Versuchen verknüpft sein könnten. Viele dieser Dienste bieten auch eine Zwei-Faktor-Authentifizierung, um den Zugriff von unbekannten Quellen oder Software zu verhindern.

Phishing kann auch mit Apps genutzt werden, die sich selbst installieren, ohne dass Anmeldedaten erfasst werden müssen. Selbstinstallierende Apps sind nicht auf dem Markt erhältlich und werden von professionellen Hackern erstellt.

Wenn du diese über Google finden willst, wirst du in die Irre geführt. Du verschwendest deine Zeit und wahrscheinlich verschaffst du nur bösartiger Software Zugang auf dein eigenes Gerät.

- Kostenlos (viele Hosting-Dienste erlauben die Erstellung von Webseiten ohne Kosten).

- Erfordert fortgeschrittene Fähigkeiten und Zeit.

- Bietet kein Dashboard, um einfach auf die gesammelten Informationen zuzugreifen.

- Du kannst nicht mehrere Geräte gleichzeitig ausspionieren.

Software-Schwachstellen

Das ist aus vielen Gründen eine beliebte Methode:

- Es ist einfach.

- Es funktioniert.

- Es kostet nichts.

Einer der Nachteile ist, dass du nicht auf alles zugreifen kannst, was am Zielgerät vor sich geht, sondern nur ein paar Dinge.

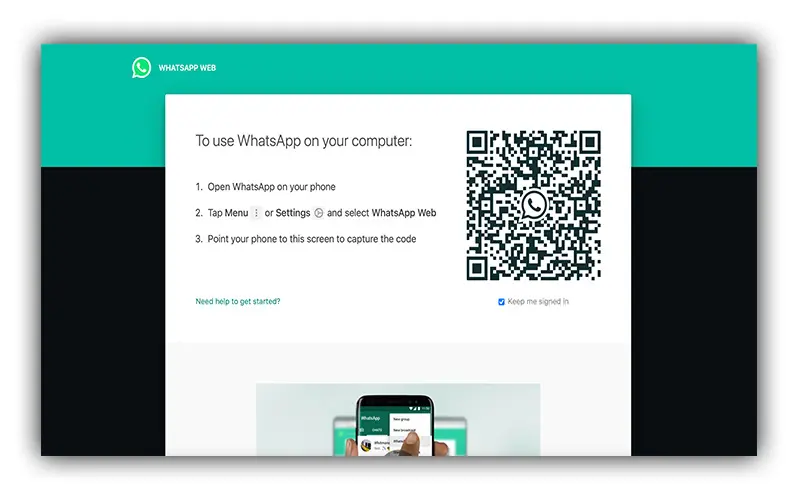

Bedenke WhatsApp und die Web-Funktion des Dienstes. Mit diesem Feature kann die App auf einem Handy, Computer oder Tablet repliziert werden. Das gibt Vollzugriff auf alle Gespräche.

WhatsApp Web funktioniert genau wie der offizielle Client für das Windows- oder Mac-Gerät, indem ein QR-Code mit der Kamera am Handy gescannt wird.

Sobald dieser gescannt wurde und ein Kontrollkästchen zum Aufrechterhalten des Zugangs ausgewählt wurde, kannst du immer zu diesem WhatsApp-Konto zurückkehren, indem du den Computer-Client öffnest.

Was bedeutet das also genau für dich?

Wenn du es schaffst, ein paar Sekunden lang Zugriff auf das Handy des Opfers zu bekommen, beispielsweise mit den Techniken im Social Engineering-Abschnitt dieses Leitfadens, kannst du einen QR-Code scannen und dich mit dem WhatsApp-Konto eines anderen auf deinem PC oder Tablet verbinden.

Jetzt hast du Zugriff auf alle Gespräche ohne Software am Gerät selbst installieren zu müssen.

Du solltest vorsichtig dabei sein und Nachrichten nicht lesen, bevor das Opfer sie liest, sonst wirst du wahrscheinlich erwischt.

Nicht alle Dienste können auf diese Weise gehackt werden. Auf ähnliche Weise kannst du aber andere soziale Netzwerke nutzen, um Passwörter zu stehlen.

Wie funktioniert DAS?

Sowohl iPhones als auch Android-Geräte können Anmeldedaten zu beliebten sozialen Netzwerken lokal speichern. Alles, was du tun musst, ist dir das Handy deines Opfers zu schnappen und diese Passwörter in ein paar Augenblicken entschlüsseln.

Auf einem iPhone wechselst du zu den Einstellungen > Passwort > Suche danach, was du brauchst und klick darauf.

Unter Android gehst du zunächst auf das Suchsymbol und schreibst „Passwort Manager“ > wählst Google-Konto aus > suchst nach dem, was du brauchst. Zu deiner Information: Um Zugriff auf diese Passwörter zu erhalten, benötigst du den Entsperrungscode des Geräts.

- Kostenlos.

- Sehr einfach.

- Hinterlässt keinerlei Spuren am Zielgerät.

- Manche soziale Netzwerke erfordern eine zweistufige Authentifizierung.

- Du benötigst Zugriff auf das Zielgerät.

- Du benötigst den Entsperrungscode.

- Es gibt kein praktisches Dashboard zur Verwaltung von Informationen.

Sniffing in Drahtlosnetzwerken

Um es klar zu sagen: Sniffing in Drahtlosnetzwerken ist alles andere als einfach. Es ist ein großartiges System, wenn du nicht physisch auf das Zielgerät zugreifen kannst. Deshalb wird es weltweit so häufig eingesetzt.

Fangen wir damit an, es ein wenig besser zu verstehen.

Der Begriff Sniffing meint das Erfassen von Informationen über ein WLAN-Netzwerk.

Das klingt nach einem Spionagetrick auf hohem Niveau, wie man ihn in einem Bond-Film erwartet, aber es gibt viele Tutorials, die dir lernen, wie du WLAN-Passwörter cracken kannst und grundlegende Schritte zeigen.

Inzwischen gibt es sogar Software-Programme, mit denen du ein Drahtlosnetzwerk ohne all das technische Wissen durchstechen kannst. Ein gutes Beispiel dafür ist das Kali Linux Network Distribution-Programm. Sobald du einmal ein Loch in das WLAN geschlagen hast, kannst du auf den gesamten Datenverkehr zugreifen, der über diesen Punkt läuft.

Wenn die Informationen, die auf diesen Wegen unterwegs sind, entschlüsselt werden, gibt es zwei wesentliche Risiken für dich und die Informationen, die du sniffst.

Aber alle guten Dinge müssen auch ein paar Nachteile haben und die Sniffing-Technik tut das auch.

Es gibt viele Messaging-Apps wie WhatsApp und Instagramm, die jetzt über Sicherheitsprotokolle verfügen, die als Ende-zu-Ende-Verschlüsselung bezeichnet werden. Einfach gesagt wandern die zwischen Nutzern gesendeten Nachrichten von einem zum anderen Handy voll verschlüsselt. Wenn eine Nachricht ihr Ziel erreicht, wird sie zurückübersetzt in Textform.

Was bedeutet das?

Wenn du eine Nachricht von WhatsApp, Messenger oder Instagram über Sniffing-Techniken abfängst, wirst du nur alphanumerische Codes zu sehen bekommen, die eher wie Hieroglyphen aussehen als irgendeine Art Textnachricht.

Du kannst aber andere Arten von Informationen sniffen, beispielsweise:

- Passwörter

- Geteilte Bilder und Videos

- E-Mails

- Notizen

- und mehr

Hacker lieben diese Methode, weil sie in der Öffentlichkeit sitzen können, verbunden mit einem kostenlosen WLAN-Punkt an öffentlich zugänglichen Orten und dort sensible Daten wie Kreditkartendaten und Passwörter für soziale Netzwerke stehlen können. Mein Rat ist, dich selbst vor derlei Attacken zu schützen und keine Online-Zahlungen zu unternehmen, wenn du mit einem öffentlichen WLAN-Netzwerk verbunden bist.

- Kostenlos.

- Du benötigst das Handy des Opfers nicht.

- Du musst mit Linux vertraut sein.

- Du kannst keine Social Media-Apps mit zweistufiger Authentifizierung ausspionieren.

- Es gibt kein Dashboard, in dem die gesammelten Informationen praktisch eingesehen werden können.

- Du kannst nur Geräte ausspionieren, die das WLAN-Netzwerk verwenden.

Spionagekameras

Das klingt vielleicht nach einer verrückten Technik, aber auf eine gute Art und Weise.

Wie du vielleicht schon festgestellt hast, ist die Spionage auf Handys ohne direkte Spionage-App-Installation kein leichtes Unterfangen. Mithilfe von Spionagekameras und anderer Überwachungs-Ausrüstung bist du in der Lage, sensible Daten wie Passwörter und sogar Kreditkartendaten auszuspähen, wenn das dein Wunsch ist.

Alles, was du hierbei tun musst, ist sicherzustellen, dass das Opfer am richtigen Ort ist, wenn es wichtige Informationen in das Handy eintippt.

Spionagekameras sind heutzutage klein, günstig und einfach in der Anwendung.

Es wird heute zunehmend schwieriger, sie zu bemerken als früher.

Ich gebe dir ein paar Ideen, wo du sie platzieren könntest:

- Das Kopfteil – Dein Bett ist ein Ort, wo du für gewöhnlich 10 Minuten lang ins Handy schaust, bevor du einschläfst.

- Autorücksitz des Opfers – Stell nur sicher, dass die Kamera die Hände des Opfers einfängt.

- Hinter einem Schreib- oder Arbeitstisch.

- Über dem Toilettenkasten in einem Lufterfrischer – Es gibt keinen besseren Ort als das Bad für heimliche Gespräche mit einem Liebhaber.

- Schnell

- Vollständige Umgebungsaufzeichnungen in dem Raum, in dem sie platziert werden.

- Sensible Telefongespräche können aufgezeichnet werden.

- Eingaben auf der Handy-Tastatur sind schwer zu entziffern.

- Du kannst nicht auf Gespräche in sozialen Netzwerken zugreifen.

Einen Profi-Handy-Hacker anheuern, um jemanden zu überwachen

Ich habe eine Zunahme an der Anzahl an Leuten bemerkt, die anbieten, „jedes beliebige Handy“ ohne Zugriff ausschließlich mit der Nummer gegen eine Gebühr zu überwachen… übermittle einfach deine Zahlung an diese Person (oftmals mehrere hundert Euro). Was kann schon schiefgehen?

Pass auf, es gibt viele Betrüger da draußen, die genau wissen, wie verzweifelt manche Menschen sind, das Gerät ihres Partners oder Liebhabers zu überwachen. Mir werden diese Dienste jede Woche angeboten in der Hoffnung, dass ich sie meinen Lesern empfehle.

Die meisten davon sind schlicht und einfach Schwindeleien und ich werde sie niemals verwenden oder irgendjemandem empfehlen. Sie wären außerdem illegal, unabhängig deiner Umstände oder wie verzweifelt du bist.

Sind manche Handy-Hacker wirklich in der Lage, so etwas durchzuführen? Die Antwort ist zweifellos ja. Wenn sie authentisch sind und die Fähigkeiten besitzen, werden sie sehr teuer sein – gehe von tausenden von Euro aus – und sie werden es nicht bewerben!

Was sie tun, ist überaus gesetzeswidrig, was schwerwiegende Folgen nach sich zieht, falls sie geschnappt werden, und sie werden besonders vorsichtig sein, unerkannt zu bleiben. Wie sie das ausspionieren des Handys ausführen, ist unterschiedlich mit einigen der Techniken, die ich unten erwähne.

Wie findet man einen Handy-Hacker?

Die wahrscheinlichste Weise, jemanden mit diesen Diensten zu finden, wäre durch einen diskreten (sprich zwielichtigen!) Privatdetektiv. Ich empfehle das nicht!

Hacken mit Stingray oder IMSI-Fänger

Diese Methode ist mit mehreren Namen behaftet. Ein IMSI-Fänger (International Mobile Subscriber Identifier) wird manchmal als Falsche Türme oder unter dem Namen Stingray bezeichnet (ursprünglich der Markenname der Spionage-Ausrüstung).

„IMSI-Fänger“ ist der allgemeine Name, den Geräte erhalten, die zum Belauschen und zur Verfolgung von Teilnehmern mobiler Netzwerke – d.h. deines Handys – verwendet werden! Ursprünglich nur wirklich in der Strafverfolgung eingesetzt, sind sie jetzt unter Kriminellen und/oder Privatdetektiven viel weiter verbreitet.

Sie funktionieren (sehr vereinfacht), indem sie vortäuschen, ein echter Mobilfunkmast zu sein und fangen die Signale des umliegenden Gebiets ab. Sie können dann einzelne Zieltelefone identifizieren und ihre Daten hacken – in manchen Fällen einschließlich dem Abhören und Aufzeichnen von Anrufen oder der Verfolgung von Bewegungen.

Ursprüngliche Versionen der Ausrüstung wurden für jenseits von 50.000 € verkauft, aber sollen jetzt für 1.500 € aufwärts zu haben sein – offensichtlich in der Preisspanne für Missbrauch durch Kriminelle.

Kabelloser Sniffer Mobilfunknummer-Hack

Eine weitere Methode, die beliebt in Online-Artikeln über Handy-Hacks ist – aber eine durchführbare Möglichkeit? Ein kabelloser Sniffer oder kabelloser Paket-Sniffer arbeitet auf ähnliche Weise wie die obige Stingray-Methode.

Er wurde entworfen, die mobile Kommunikation zwischen Geräten oder zwischen Netzwerken abzufangen. Er wird hauptsächlich dazu eingesetzt, auf Geschäftsnetzwerke abzuzielen und sensible Daten zu klauen. Sie können auch verwendet werden, um auf ungeschützte, öffentliche WLAN gerichtet zu werden.

Nochmals – wie machbar ist das für den Ottonormalverbraucher? Ich kann mir nicht vorstellen, dass viele Leute die Fertigkeiten und Mittel zur Verfügung haben, um so weit zu gehen, nur um anzuschauen, was du auf deinem Handy treibst! Glaubst du ein eifersüchtiger Partner wird diesen Weg einschlagen? Ich bezweifle es stark.

Diese Arten von Hacks sind definitiv im Bereich des Möglichen für einen professionellen Hacker – oder Kriminellen! Unternehmen wachen endlich auf und tätigen umfassende Investitionen zum Schutz gegen diese Art von Gefahren.

Strafverfolgungstelefonhacks

Ich bekomme immer Fragen von Leuten, die glauben, dass sie von der Polizei oder dem FBI gehackt wurden – ernsthaft! Ich weiß nicht, was sie von mir erwarten – ich weigere mich, dieser Sorte von Kommentaren oder Fragen auch nur ansatzweise Beachtung zu schenken – zu meiner eigenen Rechtssicherheit!

Wie bereits oben erwähnt, wurde ihnen nachgewiesen, Stingray-Geräte in der Vergangenheit verwendet zu haben. Sofern du die letzten Jahre nicht hinter dem Mond gelebt hast, bin ich sicher, dass du zum Schluss gekommen bist, dass Strafverfolgungsdienste (wo auch immer du wohnst) die Möglichkeit haben, dein Handy ohne deine Kenntnis zu überwachen.

Es hat unzählige Skandale und Durchgesickertes von Whistleblowern gegeben. Wenn sie Lust haben, deine elektronische Kommunikation zu überwachen, können und werden sie das auch tun – hoffentlich legal mit einem Durchsuchungsbefehl, aber wer weiß?

Sie haben die juristische Macht, alle Daten deines Mobilfunknetzbetreibers anzufordern – was ihnen Zugang zu all deinen Kommunikationsdaten einschließlich GPS-Verfolgung gibt. Daher verwenden Kriminelle Wegwerfhandys.

Eines ist sicher… sie werden nicht mSpy oder uMobix einsetzen – und du wirst es nicht herausfinden, indem du dein Handy nach Anzeichen durchstöberst, gehackt worden zu sein!

Kann ich ein Handy nur mit seiner Nummer hacken?

Ah, ich liebe diese Frage – Leute stellen mir diese Frage tatsächlich in regelmäßigen Abständen. Kann dich jemand mit deiner Telefonnummer hacken.

Die Vorstellung, dass man auf magische Weise die Telefonnummer von jemandem in ein Werkzeug eintippt und zack – hast du sein Handy gehackt.

Klingt zu schön, um wahr zu sein… weil es das auch nicht ist. Es ist Teil eines langwierigen Internetbetrugs, welcher kostenfreie Hacks anbietet. Falls du eine Webseite findest, die das anbietet, geh einfach weiter. Es ist ein Schwindel.

Also – wie beschützt du dein Handy davor, gehackt zu werden?

Ich habe einen kompletten Sicherheitsbereich dieser Webseite gewidmet, um herauszufinden, ob du überwacht wirst und wie du das stoppen kannst.

Bezüglich der Arten von Hacks, die in diesem Artikel erwähnt wurden, gibt es ein paar grundlegende Schritte, die jeder machen kann, um seine Geräte zu behüten.

- Gib niemals irgendjemand freien Zugang zu deinem Telefon

- Verwende eine gute Telefonsperranwendung

- Vermeide das Rooten oder Jailbreaken deines Geräts

- Benutze eine gute Virenschutzanwendung

- Schalte Bluetooth-Funktionen aus

- Sichere dein Heimnetzwerk mit einem starken Passwort

- Verwende ein VPN – virtuelles privates Netzwerk – bei jeglichen öffentlichen WLAN

Einige Sicherheitsmaßnahmen des gesunden Menschenverstands können viel dabei ausmachen, jemanden davon abzuhalten, dein Gerät auszuspionieren. Kümmere dich um den leichten Kram und hoffe, dass du die hochtechnologisierten Hacker vermeiden kannst!

Da hast du es – das Handy von jemandem zu überwachen, kann sehr leicht durchgeführt werden mit breit zugänglicher und erschwinglicher Spionage-Software. Es kann ferner mit mehr Finesse zu einem großen Aufwand erreicht werden.

Lass dich davon allerdings nicht wegtragen – viele der Handy-Hacking-Methoden, über welche du online lesen kannst, sind nicht wirklich brauchbar für normale Leute. Ja, ein erfahrener Hacker kann es auf dein Handy abgesehen haben – aber ist das wahrscheinlich?

Wie immer – empfehle ich, dass du das in rechtlich einwandfreien und ethisch vertretbaren Weisen einsetzt. Datenschutzgesetze zur Privatsphäre gibt es, um uns alle zu schützen – also bleib sicher und gesetzestreu.

Hallo Enzo!

Danke für deinen Beitrag zur IT-Sicherheit!

Welcher Nachrichtendienst – WhatsApp, Telegramm oder Signal – ist sicherer, bzw. lässt sich nicht leicht hacken?

Welche Virenschutzapp bei iPhones würdest du empfehlen?

Gibt es eine App, die die verschlüsselten Nachrichten abfangen kann und entschlüsseln kann (d.h. ohne die physische Installierung von Spy App auf dem Handy) ?

Wie kann man sich davor schützen (z.B. Nachrichten sofort nach dem Lesen auf beiden Seiten löschen)?

Danke vielmals für deine Tipps im Voraus!

Liebe Grüße,

Lena