Passwörter sind die Schlüssel zum digitalen Königreich. Selbst Mark Zuckerburg, der CEO von Facebook, muss eines eintippen, um sich in sein Master-Konto einzuloggen. Deshalb investieren bösartige Hacker so viel Zeit und Geld darin, die Passwörter anderer Leute zu knacken und in deren Konten einzudringen. Und wir versichern dir, dass ihre Bemühungen nicht unbelohnt bleiben. In diesem Artikel wirst du erfahren, wie Cyberkriminelle Passwörter für Social Media-Accounts wie Facebook, Instagram und Snapchat hacken. Wenn du einmal „den Feind kennst“, schauen wir uns ein paar grundlegende Schritte an, die du befolgen kannst, um diesen Angriffsmethoden auszuweichen.

Wie das Passwort für dein Instagram- oder Snapchat-Konto mittels Keylogger gehackt werden kann

Bei einem Keylogger handelt es sich um ein Malware-Programm, das alle deine Eingaben auf der Tastatur aufzeichnet. Es gibt sie schon ewig und sie sind eines der größten Ziele von Antivirus-Programmen. Leider können sie unglaublich effektiv im Herausfinden von Passwörtern, E-Mail-Konten, Kreditkartendaten und allen anderen Arten von Informationen sein, sodass bösartige Hacker sie in der Zukunft wohl noch häufiger einsetzen werden. Das Schwierige an Keyloggern ist, dass ein bösartiger Hacker einen Weg finden muss, sie auf dein Gerät herunterzuladen. Hier sind ein paar der am häufigsten eingesetzten Strategien:

- Versenden einer Phishing-E-Mail mit einem bösartigen Anhang, d. h. dem Keylogger.

- Infektion einer Webseite mit bösartigem Code, sodass die bösartige Software automatisch auf dein Gerät heruntergeladen wird, diese werden auch als „Drive-by-Downloads“ bezeichnet.

- Dich dazu verleiten, auf einen bösartigen Link auf einem Pop-up oder einer Webseite zu klicken, die einen bösartigen Download zulässt.

Keylogger sind mit vielen unterschiedlichen Funktionen ausgestattet. Die wichtigste ist natürlich das Aufzeichnen von Tastatureingaben und das Zurücksenden der Informationen an den böswilligen Hacker. So können sie das Passwort für dein Facebook- oder Instagram-Konto mit Leichtigkeit hacken. Darüber hinaus können manche Keylogger sogar einige oder alle der folgenden Funktionen ausführen:

- Screenshots des Geräts aufnehmen.

- Verfolgung der URLs der von dir besuchten Seiten.

- Aufzeichnung der Anwendungen, die auf deinem Gerät ausgeführt werden.

- Erfassen von Kopien der E-Mails in deinem Posteingang und Postausgang.

- Protokollieren all deiner Messaging-Sitzungen wie im FB-Messenger, Whatsapp oder auf Snapchat.

Keylogger sind so konzipiert, dass sie unsichtbar sind und nur schwer aufgespürt werden können. Wahrscheinlich kannst du den Prozess nicht einmal im Windows Task-Manager finden. Wenn du einen Keylogger entfernen willst, brauchst du spezielle Software und musst bestimmte Schritte befolgen. Wenn du verhindern willst, dass jemand einen Keylogger auf dein Gerät herunterlädt, empfehlen wir dir, eine Software zu verwenden, die speziell dafür entwickelt wurde, Malware daran zu hindern, überhaupt auf dein Gerät zu gelangen. Unserer Meinung nach kann dir eine gute Antivirus-Software sehr dabei helfen, den schlechten Datenverkehr herauszufiltern.

Phishing-Attacken verleiten zur Preisgabe des Passworts

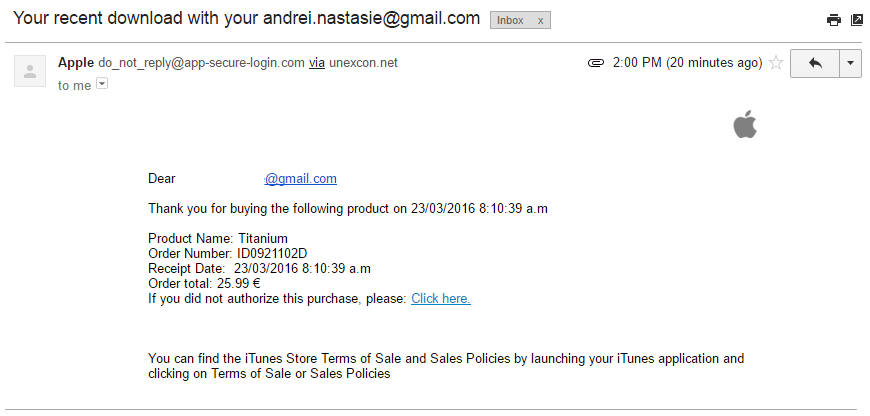

Phishing ist ein beliebtes Werkzeug für Cyberkriminelle, um an dein Passwort zu kommen. Die Bösewichte senden dir zunächst eine gefälschte E-Mail, die angeblich von einer vertrauenswürdigen Website stammt, die du benutzt, wie z. B. Google Mail oder Yahoo. Diese E-Mail sieht nahezu identisch wie das Original aus und beinhaltet einen Link, der zu einer „Anmelde“-Seite führt.

In der E-Mail könnte etwas stehen wie „Aufgrund einiger Sicherheitsprobleme bitten wir Sie, Ihre Kontodaten erneut einzugeben, um zu bestätigen, dass Sie es wirklich sind.“. Aber du wirst gar nicht wirklich auf der Webseite angemeldet. Anstatt dessen hast du deine Zugangsdaten für dein Konto einschließlich Passwort gerade eingetippt, sodass der bösartige Hacker sie sehen kann. Anders ausgedrückt hast du ihm dabei geholfen, dein Instagram- oder Facebook-Passwort zu hacken.

Schritte zur Verhinderung eines Phishing-Angriffs per E-Mail

Eine Phishing-E-Mail ist mit wenig Aufwand zu erkennen. Die Schwierigkeit besteht darin, die Einstellung zu entwickeln, dass alles im Internet bis zum Beweis des Gegenteils schädlich ist. Im Folgenden findest du einige grundlegende Tipps, wie du dich vor diesen fiesen Phishing-Kampagnen schützen kannst.

- Die Adresse des Absenders ist der erste wichtige Hinweis darauf, dass die E-Mail gefälscht ist. Es macht keinen Sinn für Facebook, eine andere E-Mail-Adresse als „@facebook.com“ zu verwenden. Es ist jedoch auch möglich, dass der bösartige Hacker geschickt genug ist, die E-Mail-Adresse zu fälschen. Oder er hat eine Internet-Adresse gekauft, die facebook.com sehr ähnlich ist. In diesem Fall ist es nicht ungewöhnlich, eine E-Mail zu erhalten, die etwa so aussieht: support@facebookmail.com oder xwsegsy@facebooksupport.com, die beide gefälscht sind.

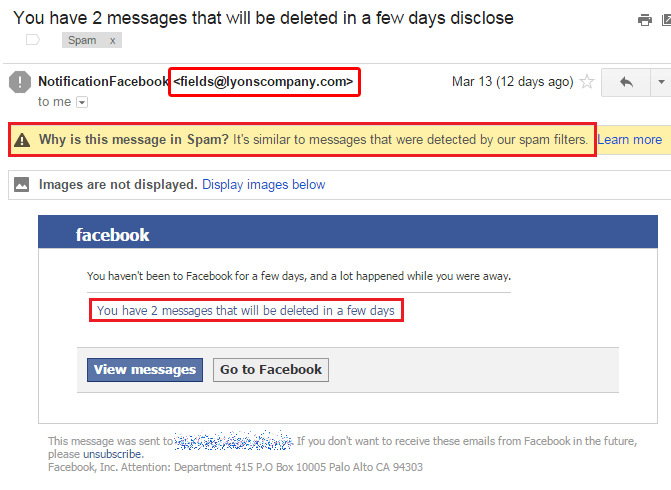

- Du kannst sicher davon ausgehen, dass eine E-Mail im Spam-Ordner eine gefährliche E-Mail ist, die du nicht anklicken solltest. Überhaupt nicht. Öffne sie am besten gar nicht erst. Oder noch besser, schau gar nicht erst in deinen Spam-Ordner. Das brauchst du nicht. Lass den Müll in Ruhe und ungestört.

- „Sie haben 2 Nachrichten, die in wenigen Tagen gelöscht werden.“. Wann hast du das letzte Mal gesehen, dass Facebook so etwas tut? Hinweis: Niemals. Dieser Text ist eine psychologische Standardtaktik, die von Cyberkriminellen eingesetzt wird, um dich durch erzeugte Dringlichkeit zum Anklicken des Links zu bewegen.

Wie Cyberkriminelle Wi-Fi-Sniffer verwenden, um dein Snapchat- und Instagram-Passwort zu knacken

Es gibt rund 300.000 YouTube-Videos zum Thema WLAN-Passwort hacken. Cyberkriminelle sind jedoch nicht an freiem Internet interessiert, sondern wollen die Daten, die du über das Netz sendest und empfängst, in die Hände bekommen. Sobald ein bösartiger Hacker in ein WLAN-Netzwerk eindringt, kann er leicht dein Facebook- oder Snapchat-Passwort hacken, indem er alle Daten abfängt, die du über das Netzwerk kommunizierst. Natürlich ist das nicht nur auf Passwörter beschränkt. Die Cyberkriminellen haben es auch auf private Informationen wie Kreditkartendaten, Adressen, Geburtsdatum, Sozialversicherung, E-Mails und Internet-Nachrichten abgesehen. Leider ist es nahezu unmöglich, eine WLAN-Sniffing-Attacke zu entdecken, daher solltest du dein Bestes geben, sie gänzlich zu vermeiden. Hier sind einige grundlegende Tipps, die du befolgen kannst, um zu verhindern, dass jemand dein WLAN und deine persönlichen Daten hackt.

- Wenn es dein eigenes WLAN-Netzwerk ist, solltest du sicherstellen, dass du über ein starkes Passwort verfügst, das nicht durch einen Wörterbuch- oder Brute-Force-Angriff geknackt werden kann (mehr zu diesen Angriffen später).

- Stelle sicher, dass dein Router die Verschlüsselungsmethode WPA2 AES nutzt. Unter allen Verschlüsselungsmethoden da draußen ist diese die sicherste. Sogar Regierungen nutzen den AES-Verschlüsselungs-Standard.

- Wenn es sich um ein öffentliches Netzwerk handelt, wie in einem Kaffeehaus oder Einkaufszentren, solltest du sicherstellen, dass es auch mit WPA2 AES verschlüsselt ist. Hier findest du einen ausführlicheren Artikel darüber, warum öffentliche WLAN-Netzwerke eine solche Gefahr für die Cybersicherheit darstellen.

- Wenn das öffentliche WLAN offen ist oder die veraltete und überholte WEP-Verschlüsselungsmethode verwendet, solltest du es ganz meiden. Verwende auf keinen Fall ein offenes drahtloses Netzwerk, um dich bei deinem Facebook- oder Instagram-Konto anzumelden, Finanztransaktionen durchzuführen oder andere sensible Vorgänge zu erledigen.

Software zum Hacken von Passwörtern

Der häufigste Ratschlag zur Cybersicherheit, den du jemals hören wirst, ist „Verwende ein starkes, sicheres Passwort!“. Und es gibt einen sehr guten Grund dafür. Viel zu viele Menschen verwenden schwache Passwörter für ihre Konten in den sozialen Medien.

Brute-Force-Angriffe

Diese Arten schwacher Passwörter sind anfällig für sogenannte Brute-Force-Attacken (wörtlich etwa Angriffe mit roher Gewalt). Dabei handelt es sich um eine Methode zum Hacken von Passwörtern, die eine Login-Seite mit Tausenden von Passwörtern bombardiert, bis das richtige gefunden wird und man sich mit dem Konto anmelden kann. Passwörter wie „123456“ sind unter den ersten, die ausprobiert werden, somit werden sie in etwa 0,2 Sekunden geknackt. Anders ausgedrückt kann eine Brute-Force-Attacke schwach Facebook-Passwörter unverzüglich hacken.

So lange dauert ein Brute-Force-Angriff für die folgenden Passwörter:

- London = 6 Sekunden.

- Londoner = 5 Stunden, 13 Minuten.

- Londoner- = 2 Jahre, 4 Monate.

- Londonerse- = 1 Jahr, 7 Monate.

- Londoner-* = 198 Jahre, 26 Tage.

- londoner-* = 1 Monat, 6 Tage.

Wie du siehst, kommt es nicht nur auf die Anzahl der Zeichen in einem Passwort an, sondern auch darauf, welche Art von Zeichen du verwendest. „Londoner-“ ist kürzer als „Londonerse“, allerdings schwerer zu knacken – dank dem Sonderzeichen „-“ Es sind nicht nur Sonderzeichen, die einen Unterschied ausmachen. Die Großschreibung eines Buchstabens kann ein Schrottpasswort wie „londoner-*“ in ein Schwergewicht verwandeln, für das fast 2 Jahrhunderte zum Knacken erforderlich sind. Und alles, was wir getan haben, war da „l“ groß zu schreiben, sodass es jetzt „Londoner-*“ lautet.

Wörterbuch-Angriffe

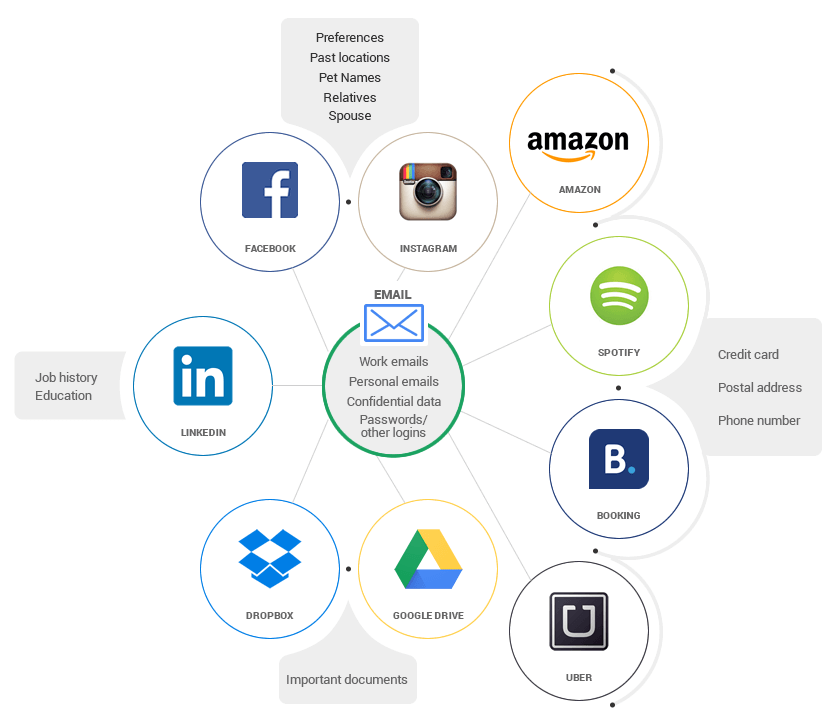

Wörterbuch-Angriffe basieren auf dem Erraten eines Passworts, genauso wie Brute-Force-Attacken. Der größte Unterschied liegt darin, dass Wörterbuch-Angriffe zuerst die wahrscheinlichsten Passwort-Variationen ausprobieren und sich dann von dort aus vorarbeiten. Um auf unser vorheriges Beispiel zurückzukommen: Wenn der Cyberkriminelle weiß, dass du ein großer Fan der Stadt London bist (so sehr, dass du ein Tattoo der Queen auf deinem Arm hast), dann wird er die Software so einstellen, dass sie zuerst alle Kombinationen ausprobiert, die mit dem Wort „London“ zu tun haben, wie „london134“ oder „london88%“. Die Hacking-Zeit von „Londoner-*“ wird also von fast 2 Jahrhunderten auf nur noch wenige Stunden oder Tage sinken. Je mehr Informationen der Angreifer über dich weiß, umso höher ist die Wahrscheinlichkeit, dass er dein Passwort hacken kann.

Wie bösartige Hacker Brute-Force- / Wörterbuch-Attacken einsetzen

Brute-Force- und Wörterbuch-Angriffe können nicht direkt verwendet werden, um dein Facebook- oder Snapchat-Passwort zu knacken, da es sich dabei um hochsichere Webseiten handelt, die umfangreiche Sicherheitsmaßnahmen einsetzen, um diese Art von Angriffen zu verhindern. Stattdessen nutzen bösartige Hacker einen anderen häufigen Fehler von Internetnutzern aus: Die Wiederverwendung desselben Passworts. Ein intelligenter Cyberkrimineller zielt einfach auf andere Seiten und Dienste, die sein Opfer nutzt. Einige von ihnen haben sicherlich schwache Sicherheitsmaßnahmen, die es dem Hacker ermöglichen, einen Brute-Force-Angriff auf die Anmeldeseite zu starten. Wenn der Angriff erfolgreich ist, kann man davon ausgehen, dass der Cyberkriminelle sich auch in andere Konten des Opfers einhacken kann, z. B. in die Konten bei Banken oder auf Einkaufsseiten.

Und das alles nur, weil immer wieder dasselbe Passwort verwendet wurde.

Wie man einen Wörterbuch- / Brute-Force-Hacking-Angriff verhindert

Zum Glück ist es einfach, sich gegen einen Angriff zu schützen, bei dem das Passwort erraten wird. Hier kommen ein paar grundlegende Tipps, die du bei der Verwaltung deines Passworts beachten solltest:

- Stelle sicher, dass du ein starkes Passwort hast. Das bedeutet, es sollte zumindest einen Großbuchstaben, eine Ziffer und ein Sonderzeichen beinhalten. Achte darauf, dass es mindestens 10 Zeichen lang ist.

- Nutze niemals dasselbe Passwort für all deine Konten. Um den Aufwand beim Erstellen und Erinnern solcher Passwörter zu verringern, empfehlen wir dringend den Einsatz eines Passwort-Managers wie Dashlane und LastPass.

- Stelle sicher, dass deine Passwörter so unvorhersehbar wie möglich sind. Lasse den Angreifer nicht das „Thema“ deines Passworts erraten, wie in unserem Beispiel mit „Londoner-*“. Tatsächlich solltest du dein Passwort so zufällig wie möglich machen, beispielsweise wie „27fj30dr8&)*LL“.

- Aktiviere die Zwei-Faktor-Authentifizierung, um Angreifer davon abzuhalten, sich mit deinem Konto anzumelden, selbst wenn deine Passwörter erraten werden.

Social Engineering versucht, Anmeldeinformationen (und Passwort) abzufragen

Wie Phishing-E-Mails geht es bei Social Engineering-Betrügereien darum, dich so zu täuschen, dass du freiwillig deine Daten herausgibst. Hinzu kommt, dass diese Art von Angriffen immer häufiger vorkommt. Der Cyberkriminelle kann sich zum Beispiel als Mitarbeiter der von dir genutzten Haupt-Bank ausgeben. Er ruft dich an, um mit dir „einige kleinere Probleme mit deinem Konto zu lösen“. Während dem Anruf bittet er dich, Nutzername und Passwort für dein Bankkonto herauszugeben. Du wärst überrascht, wie häufig Leute mit dieser Art Trick gehackt werden. Es muss nicht einmal ein Bankangestellter sein. Sie geben sich vielleicht als Versorgungsunternehmen aus und bitten dich, Nutzername und Passwort zu nennen, sodass sie deinen „verlorenen Account“ wiederherstellen können. Da die meisten Opfer dasselbe Passwort wiederverwenden, haben die Bösewichte jetzt Zugriff auf all ihre anderen Konten, sogar die wirklich wichtigen, auf Seiten wie eBay oder Amazon.

Shoulder Surfing, die Low-Tech-Methode, um das Facebook- oder Instagram-Passwort von jemandem zu hacken

Manchmal ist der beste Weg, das Passwort einer Person zu hacken, wenn man bei der Eingabe zusieht. Im Englischen gibt es sogar ein eigenes Wort dafür: Shoulder Surfing. Dank der Smartphone-Ära ist diese Praxis immer weiter verbreitet. Man schaut dir über die Schulter, um nicht nur dein Facebook- oder Instagram-Passwort herauszufinden, sondern auch andere persönliche Informationen, wie z. B. Browsing-Sessions oder Messenger-Konversationen. Das Letzte, was du brauchst, ist einen Dieb, der dir dabei zusieht, wie du über deinen nächsten Urlaub sprichst. Wenn er gut ist, kann er deine Wohnadresse herausfinden und dann bei dir einbrechen. Um Shoulder Surfing zu vermeiden sollten Android-Nutzer das Feld „Passwort sichtbar machen“ ausschalten (das findest du unter Einstellungen -> Sicherheit). iOS-Anwender müssen sich darüber keine Sorgen machen, da es sich hierbei um eine Standardeinstellung handelt, die nicht änderbar ist. Allerdings werden manche Apps kurz das zuletzt eingetippte Zeichen im Klartext aufleuchten lassen. Das heißt, du siehst in etwa so etwas, wenn du Londoner-* schreiben willst: „****o“. Ein aufmerksamer Beobachter kann sich diese Eingaben merken und dein Passwort rekonstruieren.

Eine andere Möglichkeit ist die Verwendung einer Sichtschutzfolie, die den Bildschirm für andere schwerer sichtbar macht.

Technische Angriffe, die nichts mit dem Benutzer zu tun haben

Manche Passwörter können aufgrund technischer Probleme der Webseite oder des Dienstes gehackt werden, ohne dass der Anwender an irgendetwas Schuld hätte. In solchen Situationen kann der sicherheitsbewusste Nutzer nur hoffen, dass die Website ordnungsgemäß gesichert ist.

Hash-Angriffe

Computer speichern dein Passwort nicht im Klartext, d. h. du wirst nie eine Datei auf einem PC finden, in der ein Passwort Buchstabe für Buchstabe aufgeschrieben ist. Stattdessen wird das Passwort gehasht. Anstelle des Passworts „Londoner-*“ wirst du dann so etwas sehen: 5206b8b8a996cf5320cb12ca91c7b790fba9f030408efe83ebb83548dc3007bd. Diese lange Kette aus zufälligem kryptischem Etwas wird Hash genannt. Ein böswilliger Hacker kann die Hash-Datei durch einen Malware-Angriff auf das Gerät erhalten, das den Hash speichert, z. B. einen Server oder Ihren PC. Um den Hash zu entschlüsseln, verwendet der Cyberkriminelle verschiedene Methoden wie Lookup-Tabellen, Rainbow-Tabellen und Reverse-Lookup-Tabellen.

OAuth-Angriffe

Die meisten Online-Anmelde- und Authentifizierungsmethoden basieren auf einem technologischen Rahmenwerk namens OAuth 2. Mit dieser Technologie wird die Notwendigkeit umgangen, ein neues Benutzerkonto und ein Passwort für eine Website zu erstellen und man meldet sich einfach mit einem vorher festgelegten Konto an. Du bist wahrscheinlich mit dieser Technologie vertraut, wenn du die Schaltflächen „Login mit Facebook“ oder „Login mit Google“ benutzt hast. Im Grunde genommen senden Facebook oder Google ein Identifikations-Token an die Website, bei der du dich anmelden möchtest, um deine Identität zu bestätigen. Viele Websites und Anwendungen implementieren OAuth jedoch nur unzureichend, sodass sie, anstatt das Token von Google oder Facebook zu erhalten, lediglich prüfen, ob der Anbieter der Informationen Google oder Facebook ist. Anders ausgedrückt melden sie dich mit dem Konto an, ohne eine Bestätigung, dass das tatsächlich du bist. Ein böswilliger Hacker mit guten technischen Kenntnissen kann den Token-Anbieter verschleiern, so dass er der Anmeldeseite vorgaukelt, der Benutzer sei echt und er dann Zugang erhält. Leider implementieren viele Anwendungen und Websites OAuth nicht richtig. Einigen Schätzungen zufolge werden solche schlecht gesicherten Apps weltweit fast 2,4 Milliarden Mal heruntergeladen, was eine große Anzahl von Nutzern gefährdet. Um mögliche Probleme zu vermeiden, empfehlen wir dir, getrennte Benutzernamen und Passwörter zu erstellen und die Schaltfläche „Mit Facebook / Google anmelden“ gar nicht erst zu verwenden.

Fazit

Ein sicheres und geschütztes Passwort ist der erste und wichtigste Schritt, um dein Online-Leben sicher zu gestalten. Maßnahmen wie lange Passwörter, Zwei-Faktor-Authentifizierung und Passwort-Manager sind im Vergleich zu den Sicherheitsvorteilen, die sie Ihnen bieten können, eine sehr kleine Unannehmlichkeit.

Schreibe einen Kommentar